3.3 KiB

Сканирование сетей. Лабораторная работа №2 (HW)

Ход работы

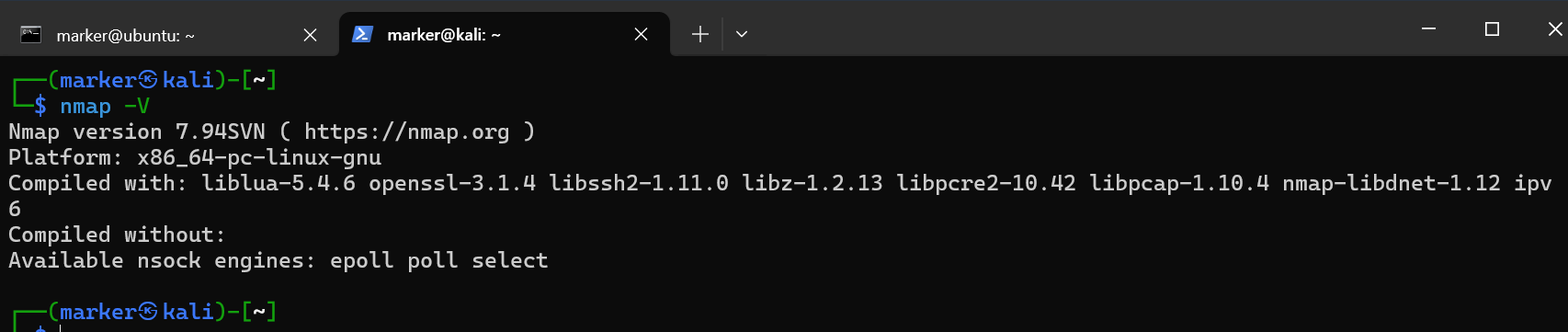

- Подготовим 2 хоста с установленным nmap:

kali (192.168.103.88)

ubuntu (192.168.103.100)

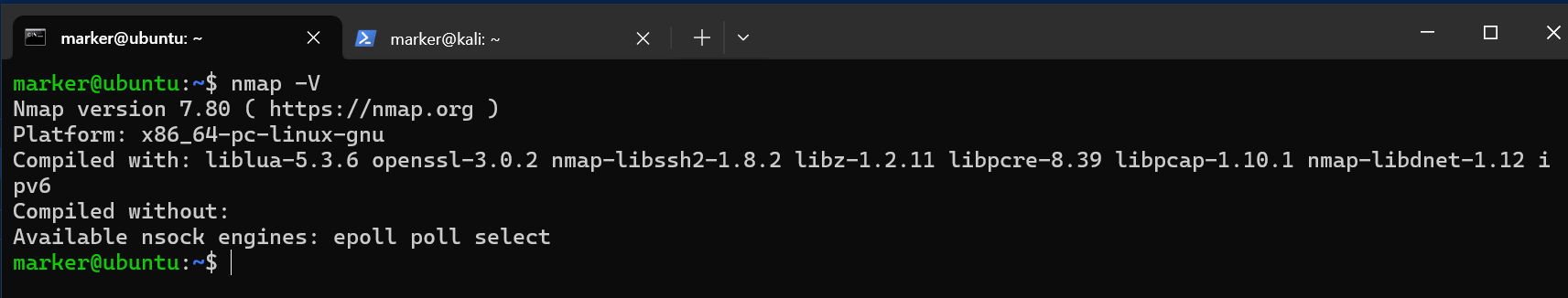

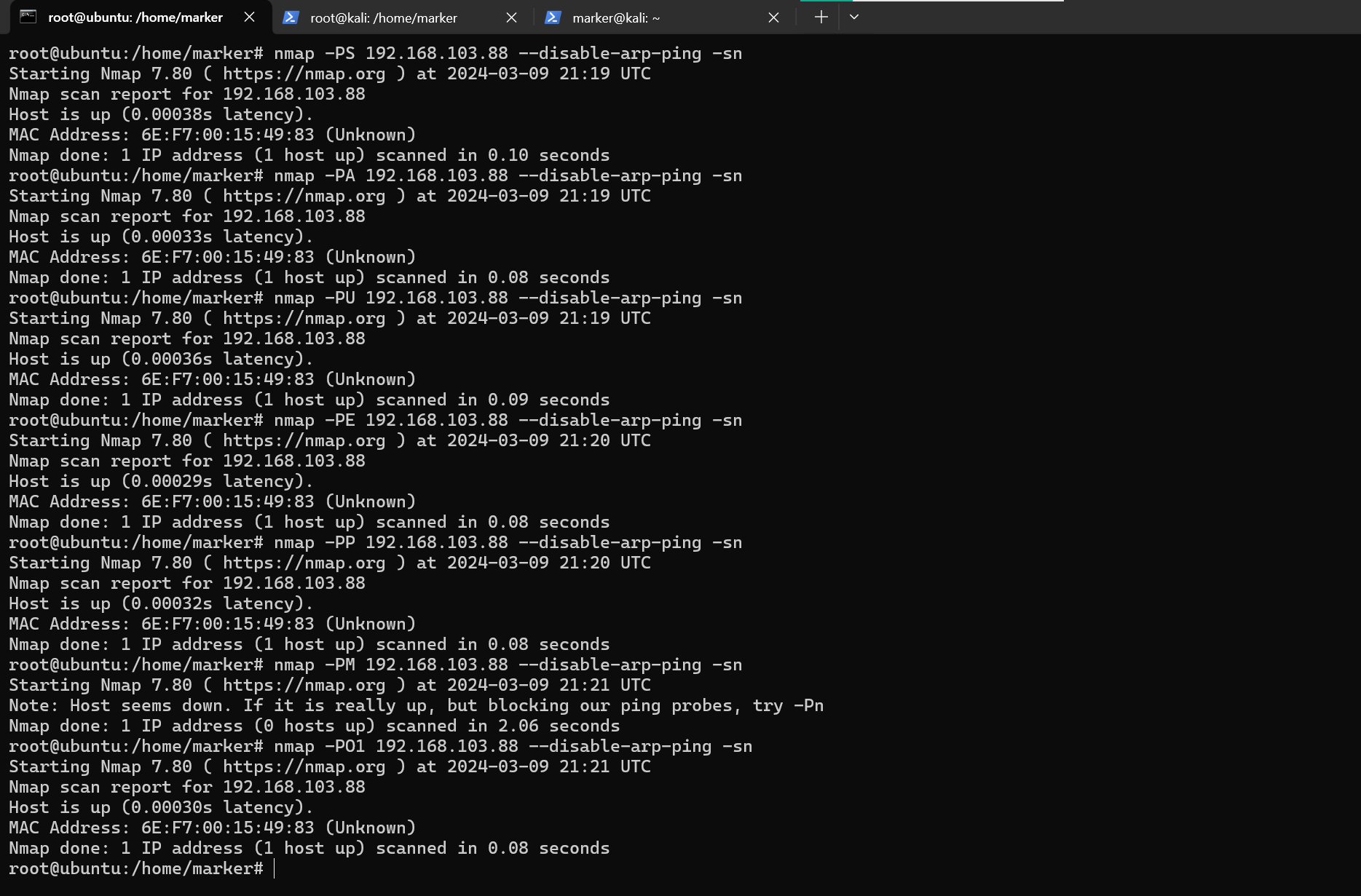

- Просканируем хост

ubuntuсkaliразличными методами.

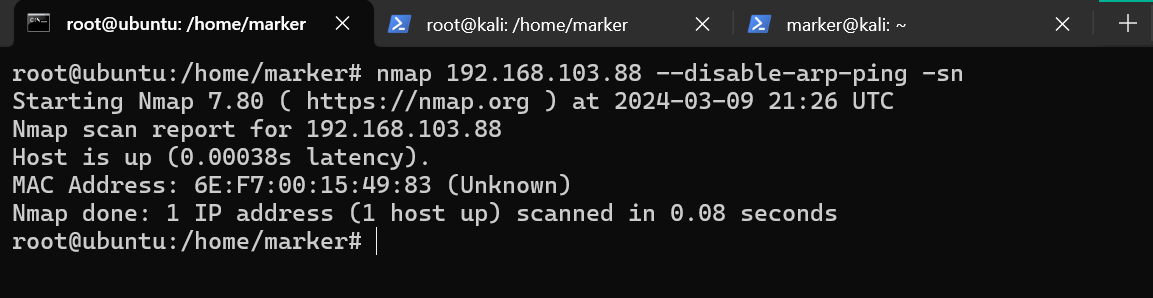

- Просканируем хост

kaliсubuntuразличными методами.

Результаты сканирований не отличаются, результат Host seems down мы получили только при использовании параметра PM, который использует netmask request discovery probe.

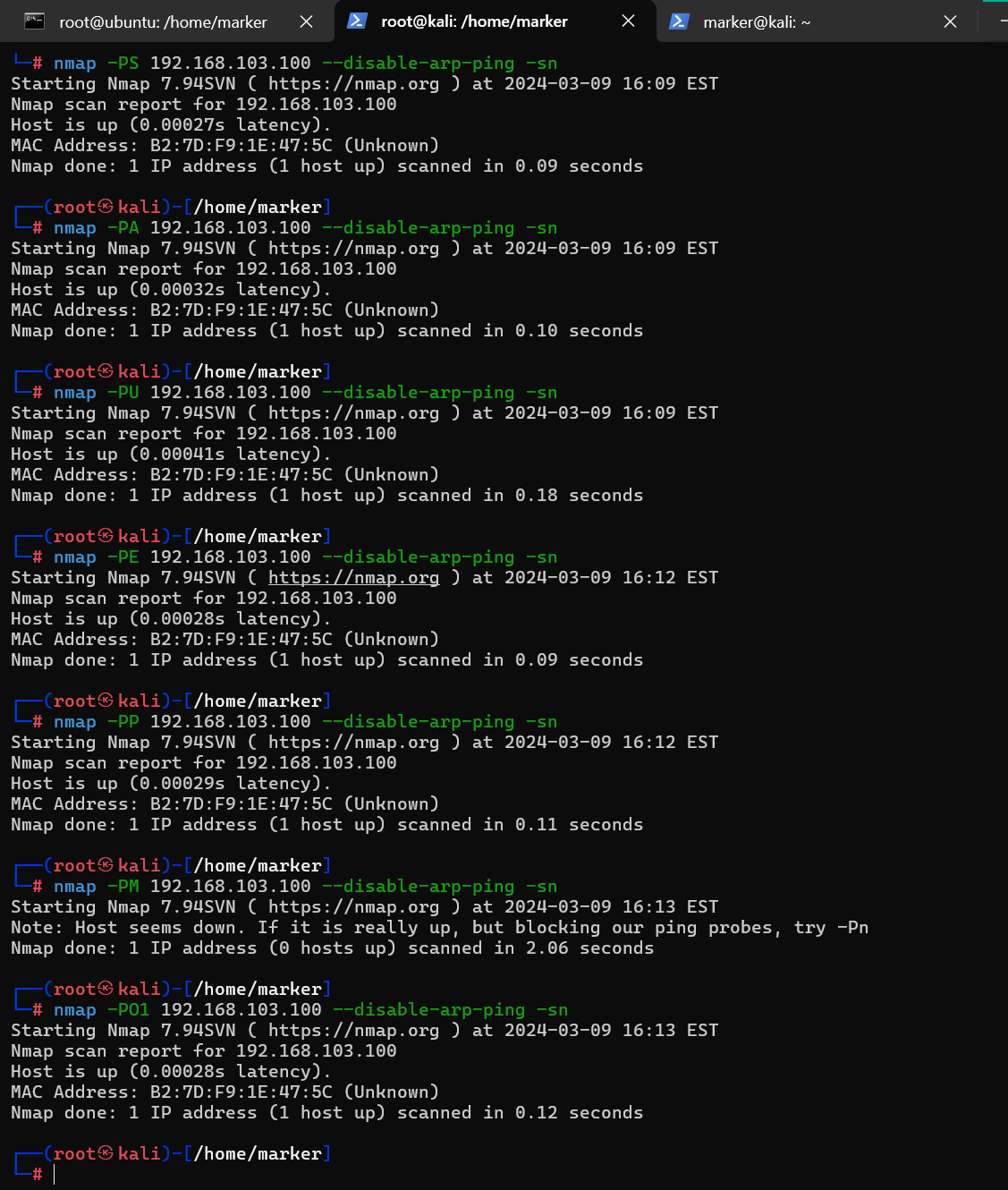

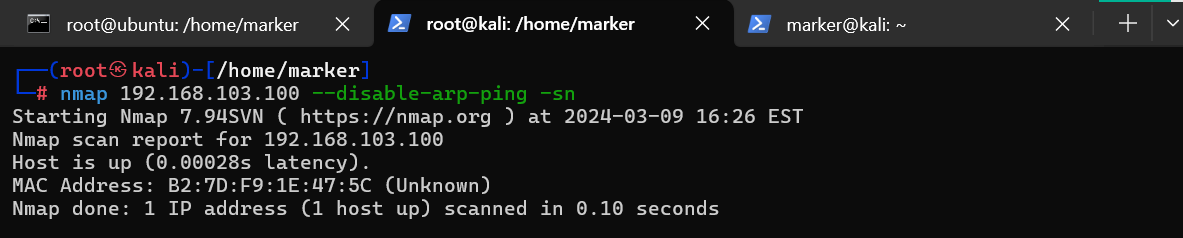

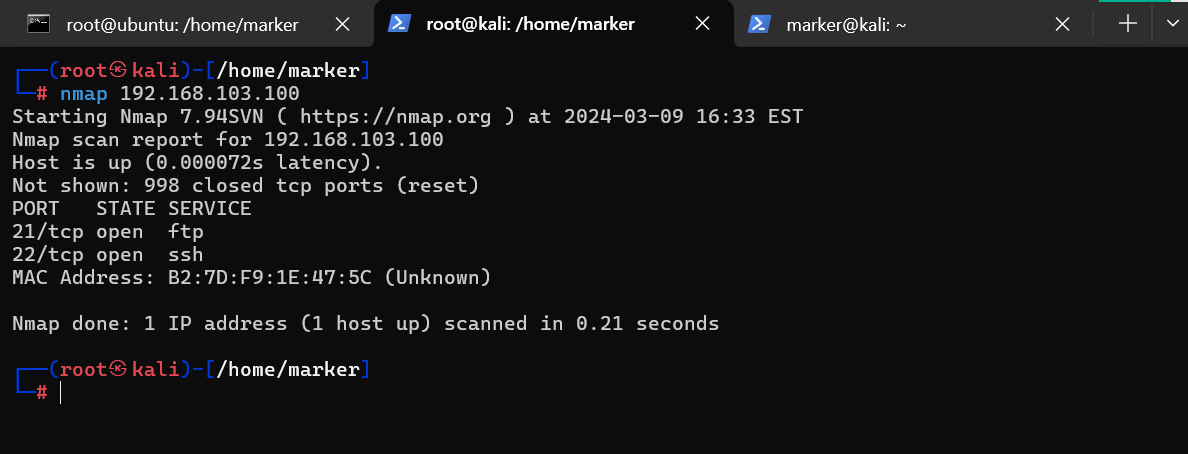

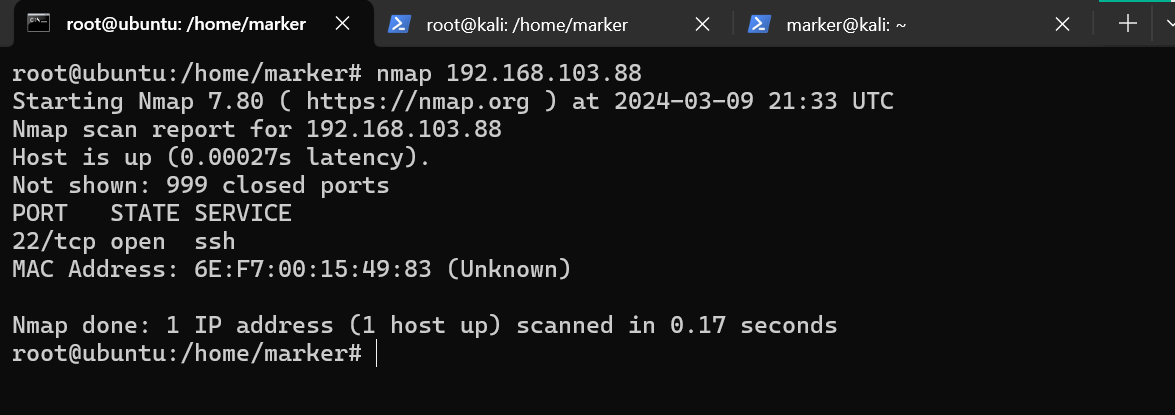

- Просканируем машины с помощью команды

nmap <ip-адрес>

kali -> ubuntu

ubuntu -> kali

В таком виде команда выполняет сканирование доступности и портов (1000 популярных) указанного адреса. Видим, что на kali открыт только 22/tcp (служба SSH), а на ubuntu -- 21/tcp, 22/tcp, что соответствует службам FTP и SSH соответственно.

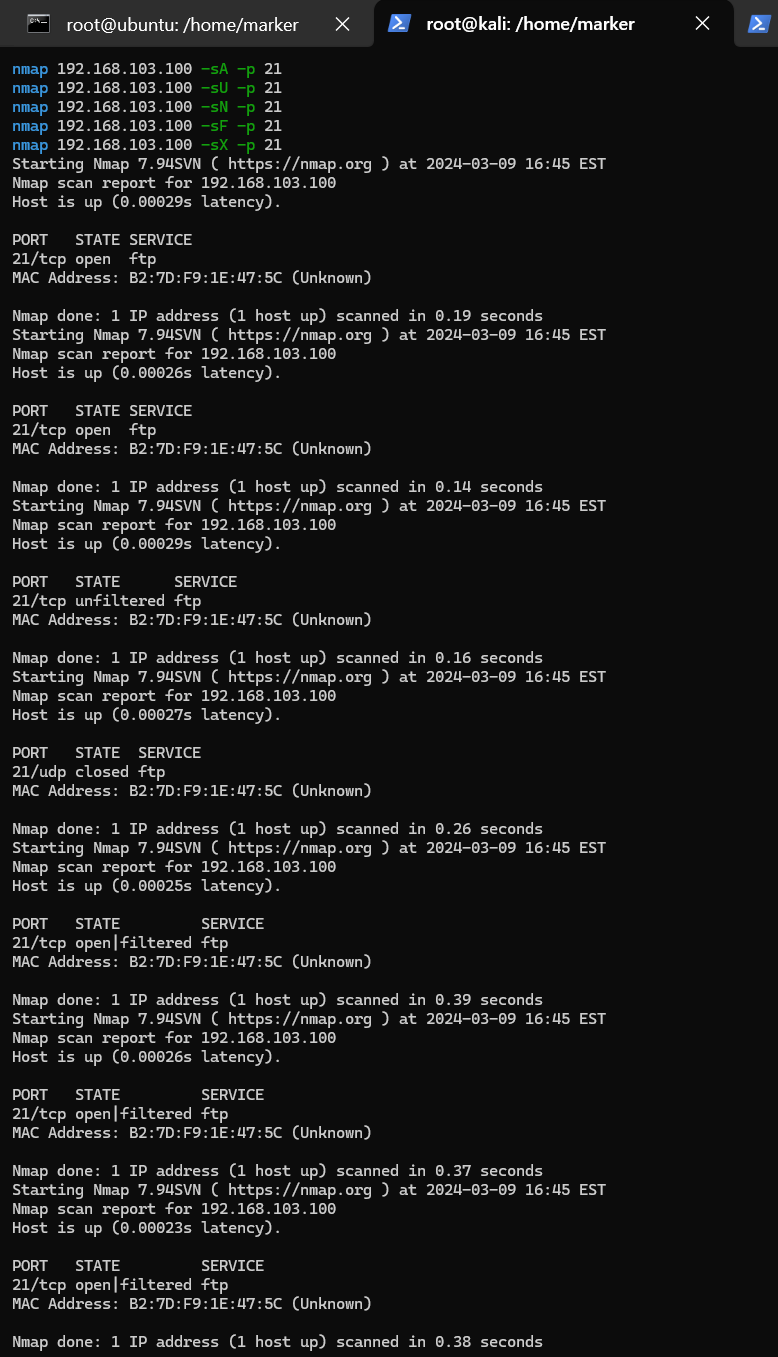

- Выполним сканирование порта 21/tcp методами TCP SYN Scan, TCP Connect Scan, UDP Scan, TCP FIN Scan, TCP NULL Scan, TCP Xmas Scan и TCP ACK Scan.

nmap 192.168.103.100 -sS -p 21

nmap 192.168.103.100 -sT -p 21

nmap 192.168.103.100 -sA -p 21

nmap 192.168.103.100 -sU -p 21

nmap 192.168.103.100 -sN -p 21

nmap 192.168.103.100 -sF -p 21

nmap 192.168.103.100 -sX -p 21

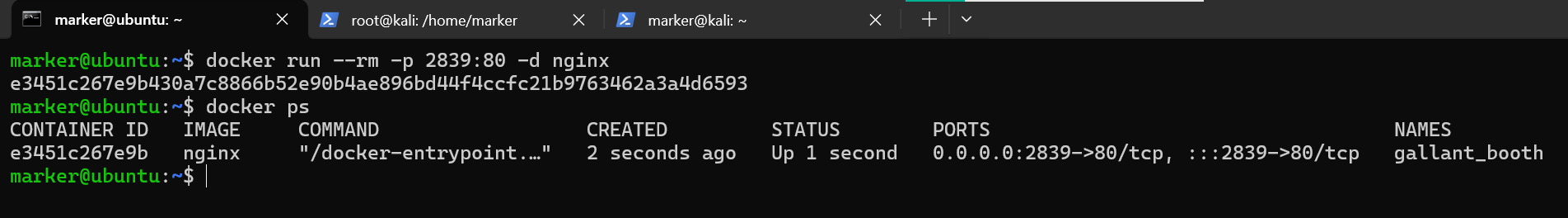

- На машине

ubuntuс помощьюdockerзапустим веб-серверnginxна порту2839/tcp

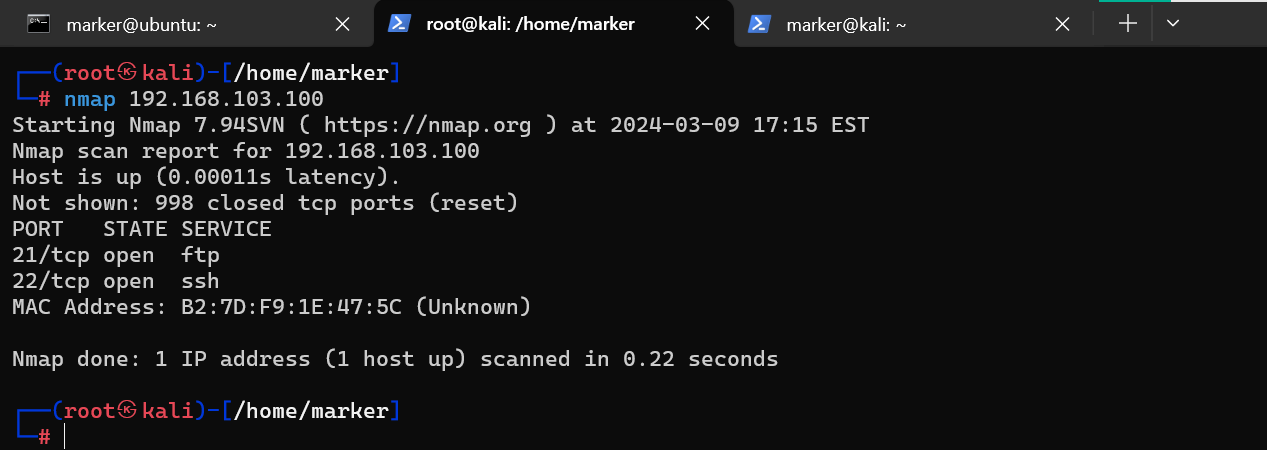

- Снова просканируем машину с помощью команды

nmap 192.168.103.100

Нового порта не видим в силу того, что nmap использует 1000 предопределенных портов, в которые 2839/tcp не входит.

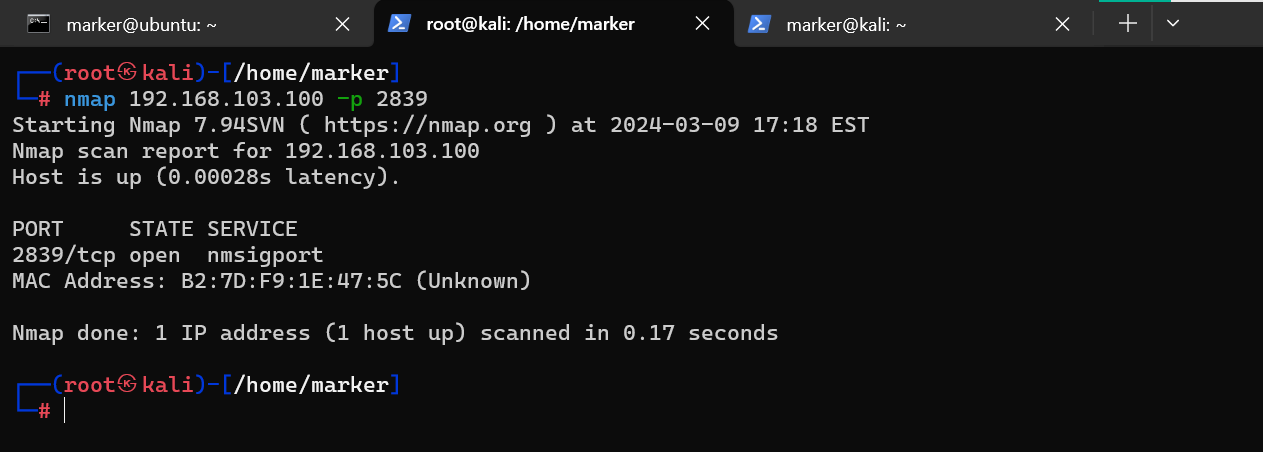

- Просканируем порт указав его вручную.

Порт появился как открытый.

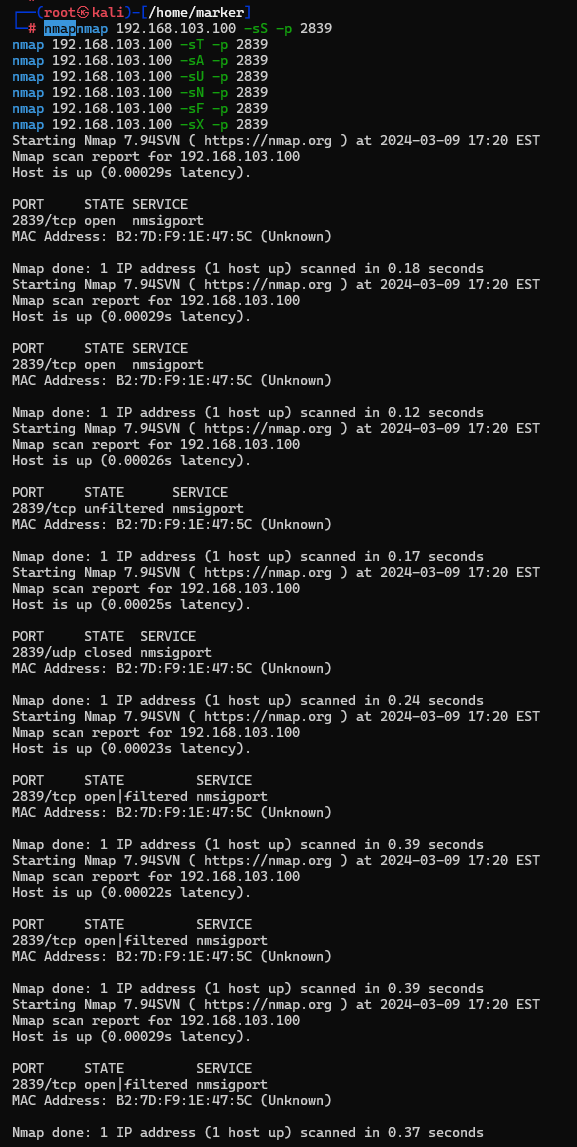

- Выполним сканирование порта методами из п.5.

nmap 192.168.103.100 -sS -p 2839

nmap 192.168.103.100 -sT -p 2839

nmap 192.168.103.100 -sA -p 2839

nmap 192.168.103.100 -sU -p 2839

nmap 192.168.103.100 -sN -p 2839

nmap 192.168.103.100 -sF -p 2839

nmap 192.168.103.100 -sX -p 2839

Выводы

Мы рассмотрели работу утилиты nmap, которая позволяет определить доступность хоста различными методами, а также определить службы, запущенные на удаленном устройстве.

Выполнил: Харитонов Марат Русланович, студенческий билет М235314.