2.7 KiB

2.7 KiB

Сканирование сетей. Лабораторная работа №1 (HW)

Ход работы

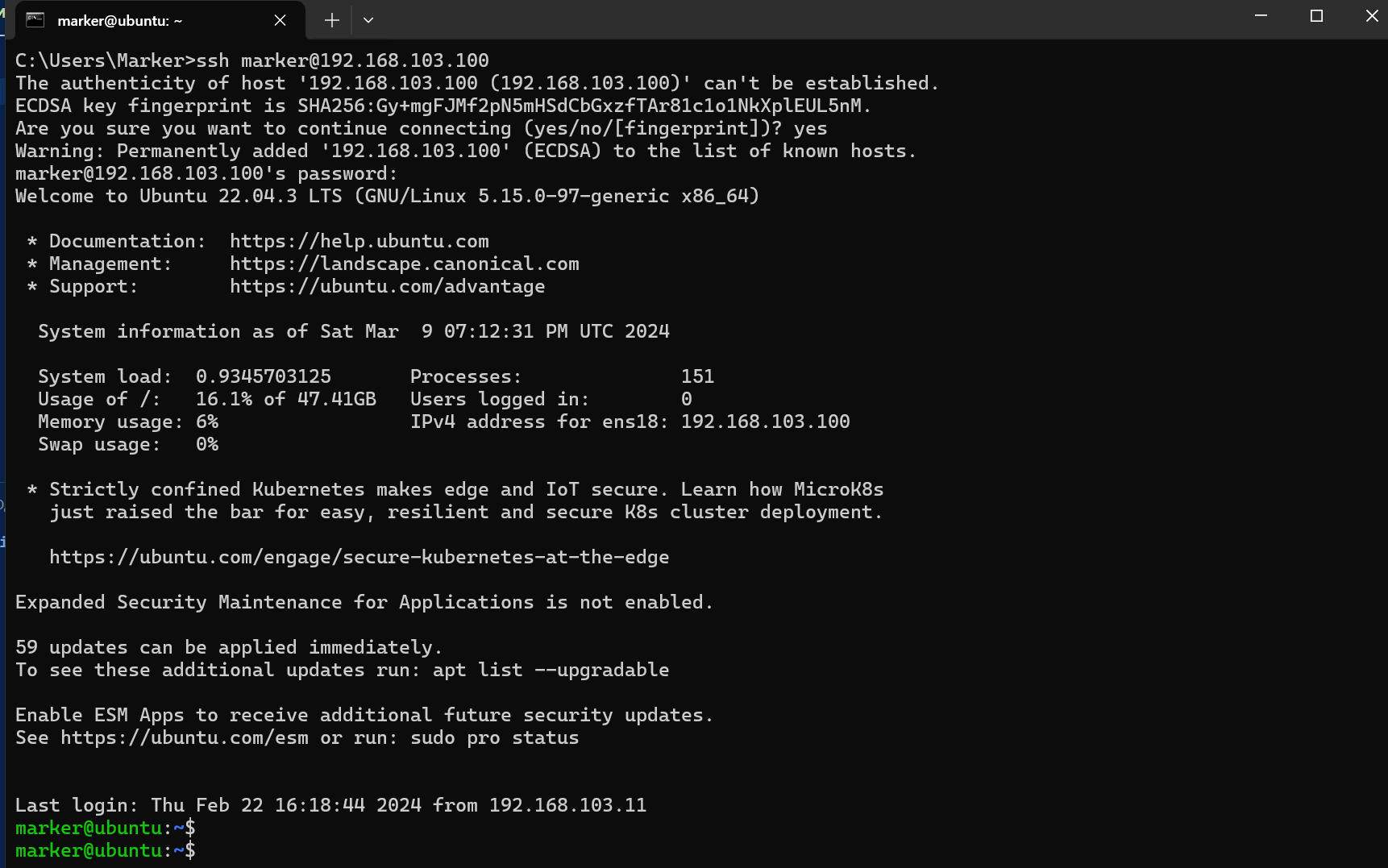

- Подготовим виртуальную машину с Linux Ubuntu 22.04

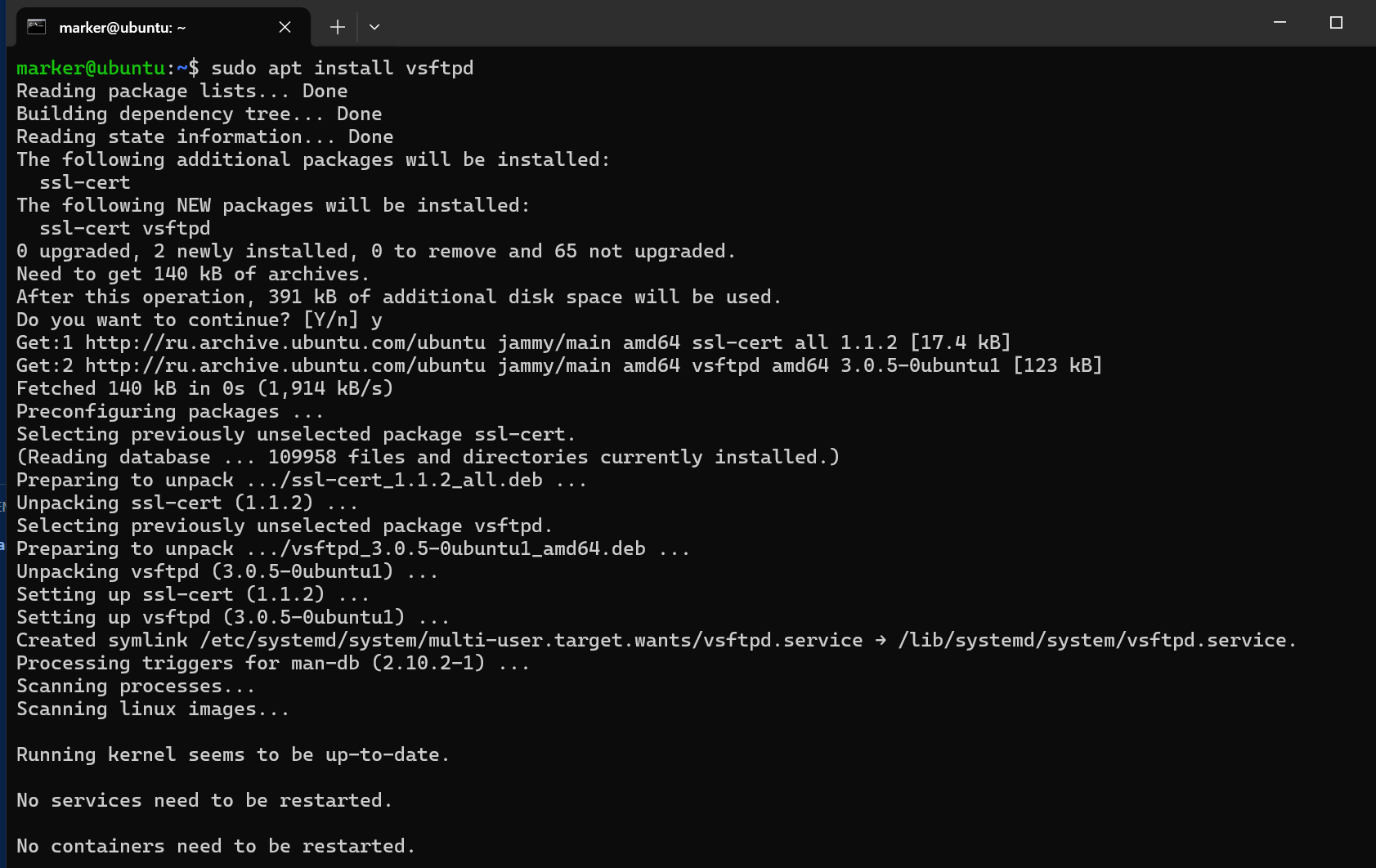

- Установим FTP-сервер командой

sudo apt install vsftpd

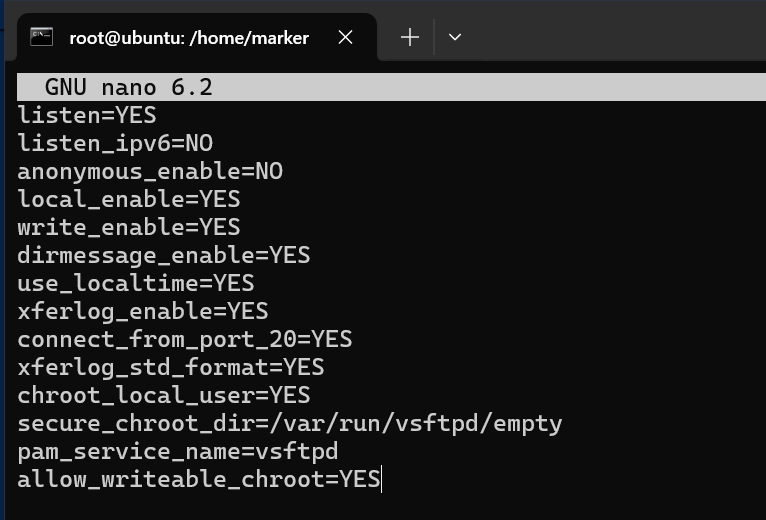

- В файл конфигурации

/etc/vsftpd.confзапишем следующие строки:

listen=YES

listen_ipv6=NO

anonymous_enable=NO

local_enable=YES

write_enable=YES

dirmessage_enable=YES

use_localtime=YES

xferlog_enable=YES

connect_from_port_20=YES

xferlog_std_format=YES

chroot_local_user=YES

secure_chroot_dir=/var/run/vsftpd/empty

pam_service_name=vsftpd

allow_writeable_chroot=YES

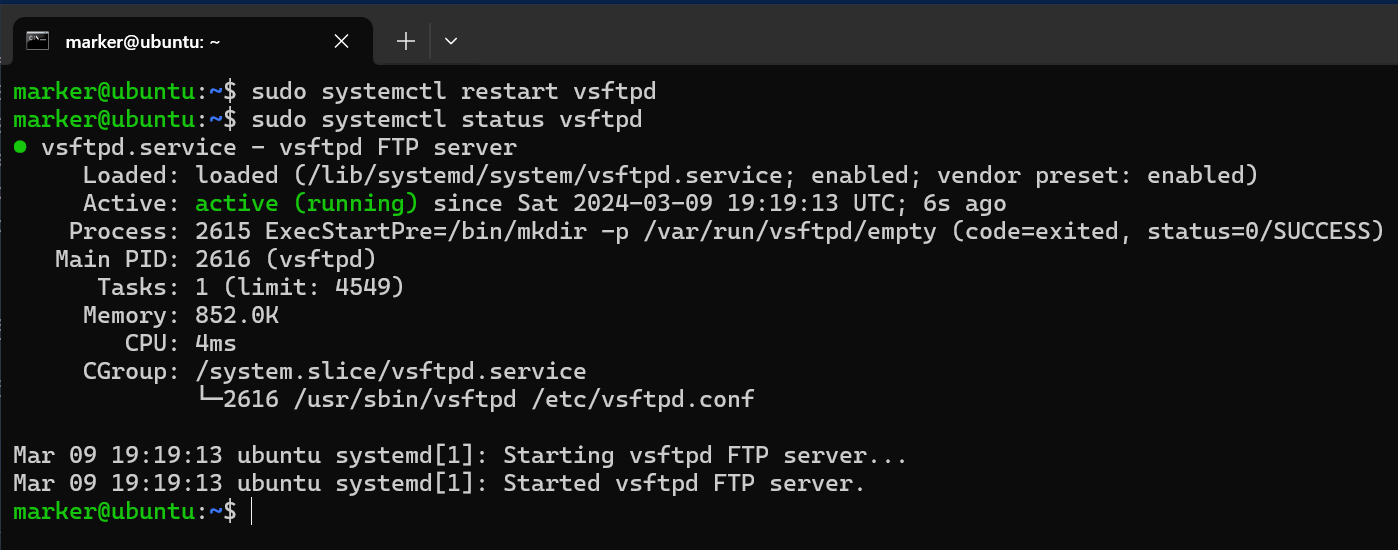

- Перезапустим службу

sudo systemctl restart vsftpd

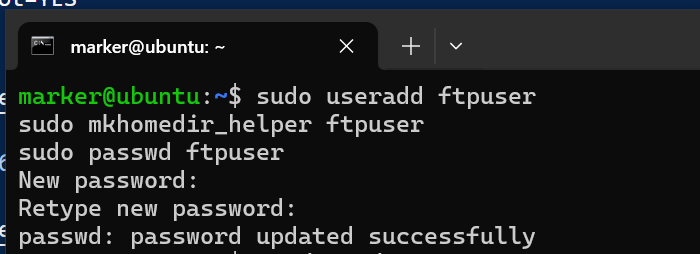

- Создадим отдельного пользователя для дальнейшего подключения к FTP-серверу, последовательно выполняя следующие команды:

sudo useradd ftpuser

sudo mkhomedir_helper ftpuser

sudo passwd ftpuser

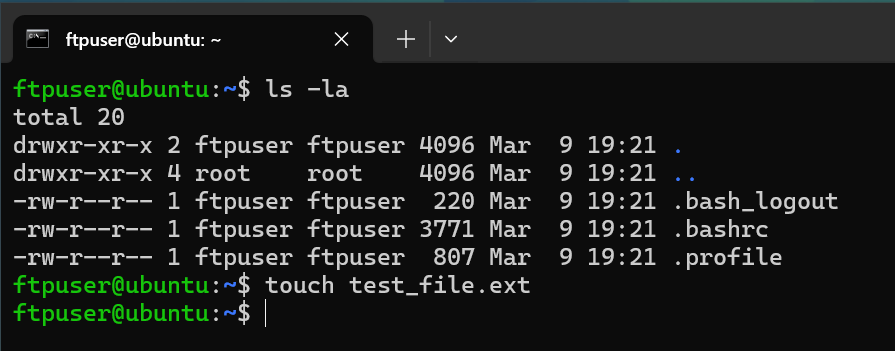

- В директории /home/ftpuser создадим файл.

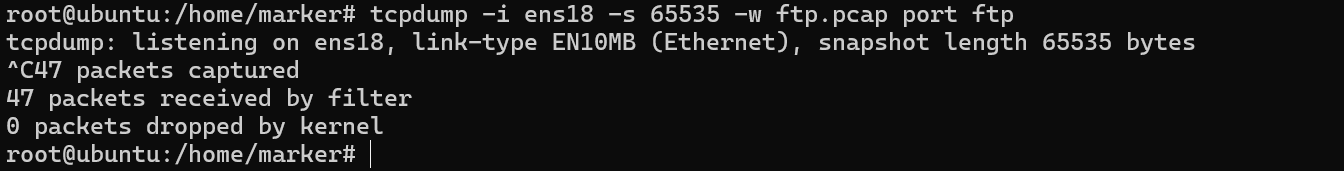

- Запустим на сервере

tcpdumpс записью в файл

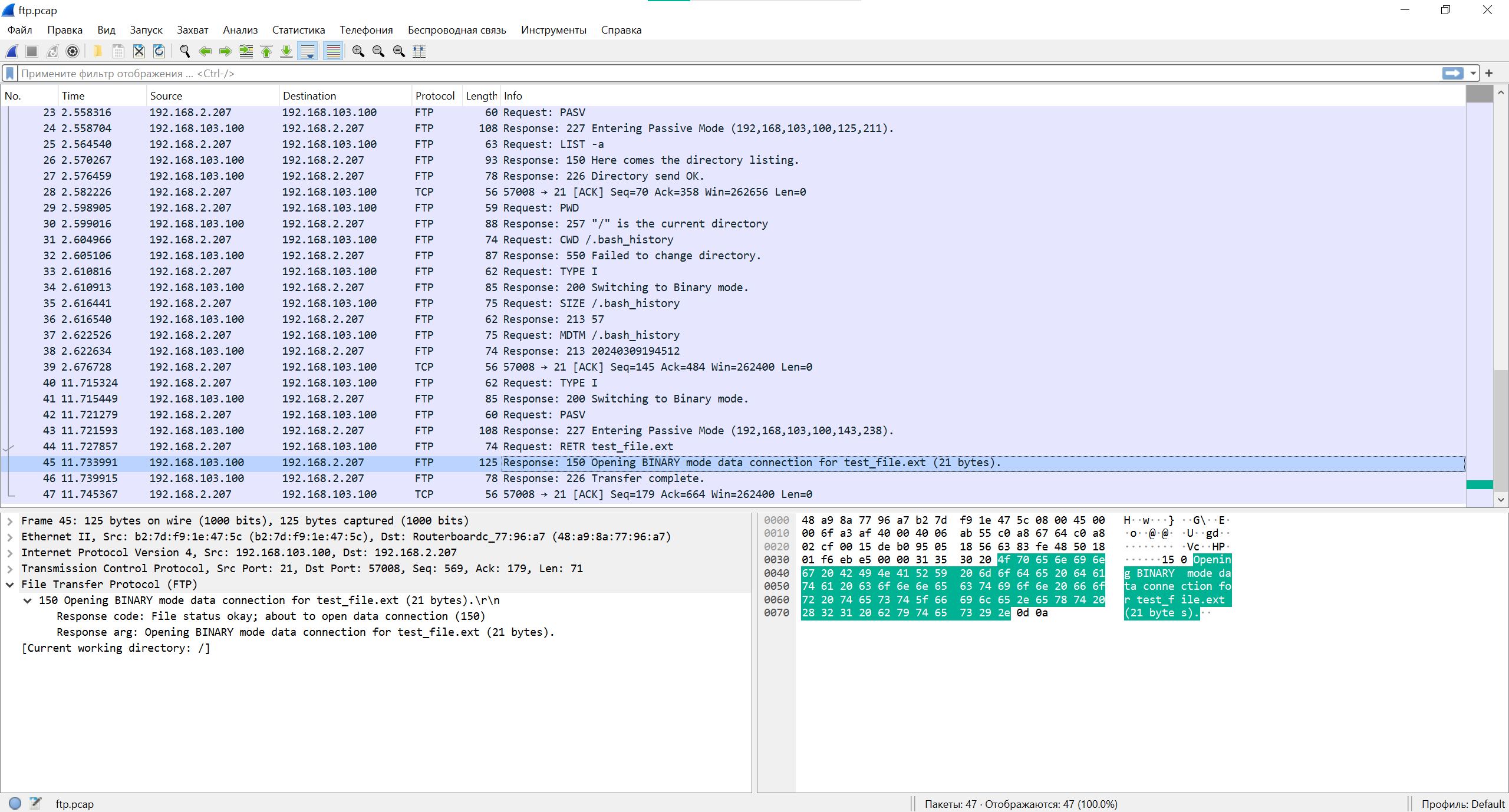

- Проанализируем полученный файл

ftp.pcapв Wireshark

Выводы

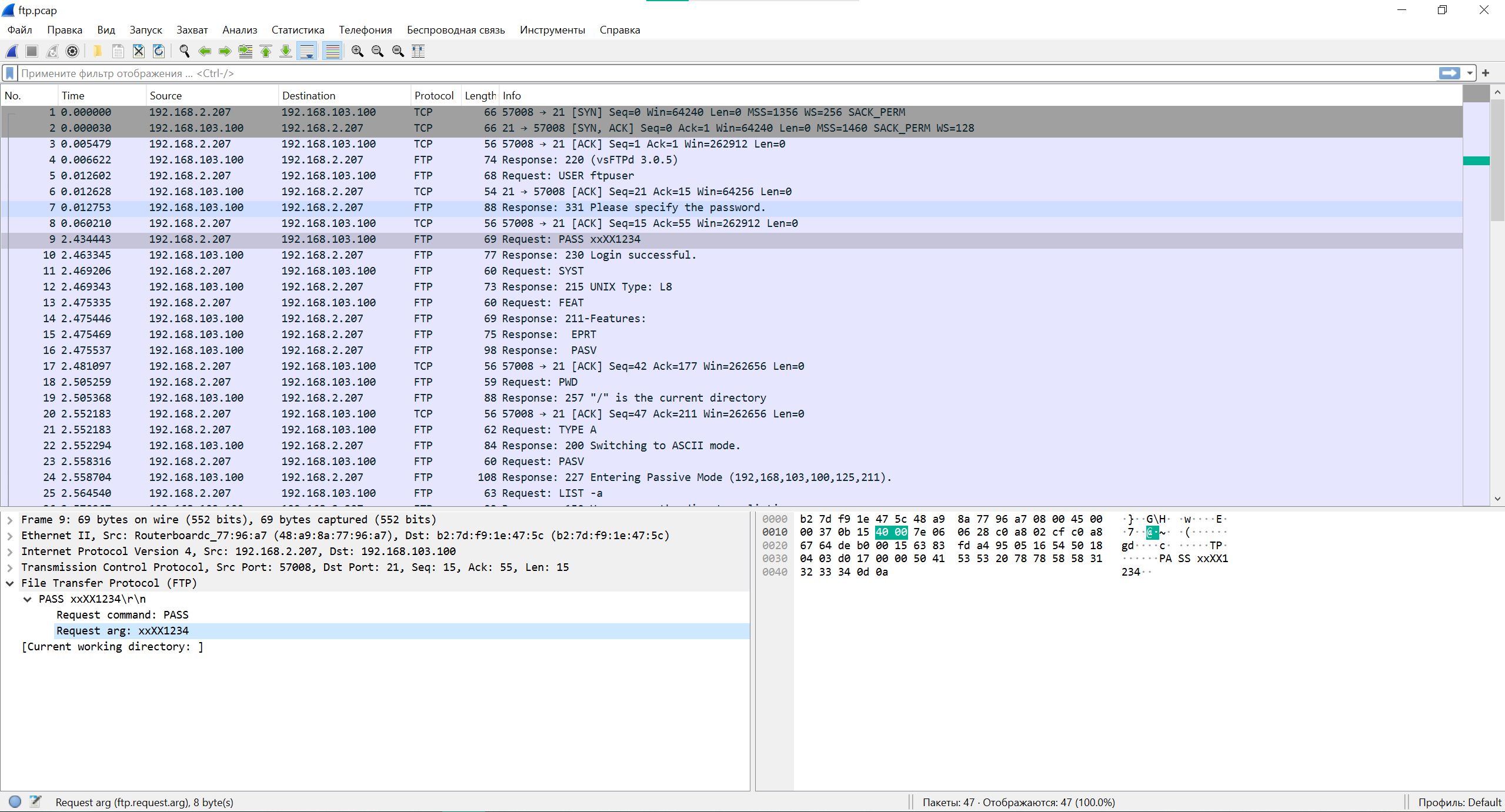

Проанализировав PCAP-файл мы можем увидеть, что протокол FTP по умолчанию не использует шифрование, а значит вся сессия, в том числе чувствительные данные (логин, пароль, листинг директории) могут быть извлечены при прослушивании сессии. Использовать FTP без шифрования за пределами доверенной сети крайне не рекомендуется, для этих целей лучше подойдут протоколы, обеспечивающие шифрование (FTPS, SCP, SFTP). При технической необходимости использовать FTP для передачи данных вне доверенной сети, необходимо как минимум использовать VPN для инкапсуляции открытого трафика в шифрованный.

Выполнил: Харитонов Марат Русланович, студенческий билет М235314.